Neue Zero-Day Lücke in Microsofts Browsern Edge und Internet Explorer

Am 26. März 2019 wurde im Rahmen unserer Business-Events zu den Themen Endpoint Security (Apex One) und Data Center Security (Deep Security und TippingPoint) ausgiebig über das Thema Zero Day Exploits und Virtual Patching diskutiert. Passend dazu ist am 1. April 2019 eine neue Zero-Day Lücke in Microsofts Browsern Edge und Internet Explorer veröffentlicht worden.

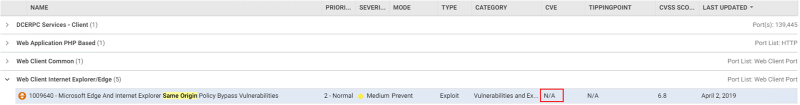

Der Exploit ermöglicht das Umgehen von Sicherheitsmechanismen der Browser und damit den Diebstahl von Informationen. Das BSI stuft die Sicherheitslücke (CB-K19/0257) als hoch ein. Patches oder ein offizielles CVE Listing sind nicht vorhanden. Die Nutzung des Exploit erfolgt per Aufruf einer durch den Angreifer präparierten Webseite.

Schön an dieser Stelle: Deep Security verfügt bereits seit unmittelbar nach dem Report des Exploit über entsprechende Filter, sodass das Data Center abgesichert ist.

Nun sind gängige Webseiten in der Regel abgesichert, sodass eine Kompromittierung (beispielsweise durch Einbettung des Schadcode im eigentlichen Quellcode der Webseite) unwahrscheinlich ist. Auch öffentliche DNS Server, die zur Umleitung der Browseranfrage auf das Zielsystems des Angreifers missbraucht werden können, verfügen in der Regel ebenfalls über entsprechende Sicherheitsmechanismen.

Die Kompromittierung eines Clients hingegen ist überschaubar einfach, wie wir während des Business Events live am Beispiel eines Windows 7 Systems gezeigt haben. Nach Ausnutzung des Exploits hatten wir ohne UAC Abfragen oder Abwehrversuche installierter Anti-Malware Lösungen per Kommandozeile vollen Zugriff auf das System.

Das einfache Hinzufügen einer Zeile zur Host Datei reicht bereits aus, um die Anfrage an google.de an das gewünschte Zielsystem umzuleiten. Schutz erhalten Unternehmen durch den Einsatz entsprechender Sicherheitslösungen. Ob es nun um Endpoint Security oder Data Center Security geht – nicht nur die Wahl des richtigen Produkts ist wichtig. Auch die sach-, fach- und datenschutzgerechte Konfiguration ist ausschlaggebend für den Schutzumfang.